Loni v srpnu objevili akademičtí vědci novou účinnou metodu pro vypínání webů offline: špatně nakonfigurovanou flotilu více než 100 000 silných serverů, které dokážou zesílit záplavy nechtěných dat na dříve nepředstavitelné velikosti. Tyto útoky mohou v mnoha případech vést k nekonečné směrovací smyčce, která způsobí neustálý tok provozu. Nyní síť pro doručování obsahu Akamai říká, že útočníci zneužívají servery k zacílení na stránky v odvětví bankovnictví, cestování, her, médií a webhostingu.

Tyto servery – známé jako middle boxy – používají národní státy, jako je Čína, k cenzuře zakázaného obsahu a velké organizace k blokování stránek, které propagují pornografii, hazardní hry a pirátské stahování. Servery nemohou pokračovat protokol kontroly přenosu Specifikace, které vyžadují a Třícestné podání rukySkládá se z paketu SYN odeslaného klientem a odpovědi SYN + ACK ze serveru, po níž následuje potvrzovací paket ACK od klienta – před navázáním spojení.

Toto handshake omezuje zneužití aplikace založené na protokolu TCP jako reproduktorů, protože potvrzení ACK musí pocházet od herní společnosti nebo jiného cíle, nikoli od útočníka, který falšuje IP adresu cíle. Ale kvůli potřebě vypořádat se s asymetrickým směrováním, kde může prostřední box sledovat, které pakety jsou doručovány od klienta, ale ne cenzurovat nebo blokovat konečný cíl, mnoho z těchto serverů tento požadavek záměrně upouští.

skrytý arzenál

Loni v srpnu vědci z University of Maryland a University of Colorado v Boulderu Publikovaný výzkum Ukazuje, že existují stovky tisíc středních boxů, které mají potenciál poskytnout některé z nejničivějších DDoS útoků vůbec.

Po desetiletí lidé používali DDoSes k zaplavování webů větším provozem nebo požadavky na účty, než které weby zvládnou, a připravují tak legitimní uživatele o služby. DDoS jsou jako starý žert, kdy se do pizzerie posílá více hovorů, než kolik má salon k vyřízení telefonních linek.

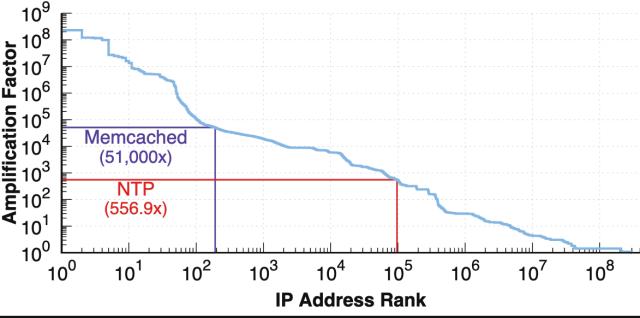

Aby se maximalizovalo poškození a šetřily zdroje, DDoSers často zvyšují palebnou sílu svých útoků pomocí vektorů zesílení. Amplifikace funguje tak, že podvrhne IP adresu cíle a přenese relativně malé množství dat na špatně nakonfigurovaný server používaný k překladu doménových jmen, synchronizaci hodin počítače nebo urychlení ukládání do mezipaměti databáze. Vzhledem k tomu, že odpověď, kterou servery automaticky odesílají, je desítky, stovky nebo tisíckrát větší než požadavek, odpověď zahltí podvržený cíl.

Nejméně 100 000 středních boxů, které identifikovali, překročilo faktory zesílení ze serverů DNS (asi 54x) a serverů Network Time Protocol (asi 556x), uvedli výzkumníci. Výzkumníci uvedli, že identifikovali stovky serverů, které zvyšují provoz na násobek vyšší než servery, které byly nesprávně nakonfigurovány pomocí memcached, systému ukládání do mezipaměti databáze pro zrychlení webových stránek, které mohou zvýšit objem provozu až 51 000krát.

Zde jsou dvě vysvětlení, jak útoky fungují:

Bock a kol.

Soudný den

Vědci v té době uvedli, že nemají žádné důkazy o tom, že by útoky zesilující DDoS střední značky byly aktivně používány ve volné přírodě, ale očekávali, že bude jen otázkou času, než k tomu dojde.

V úterý výzkumníci Akamai zmíněno Ten den nastal. Během minulého týdne výzkumníci z Akamai uvedli, že objevili několik DDoS útoků, které používají prostřední boxy přesně tak, jak akademičtí vědci předpovídali. Útoky dosáhly vrcholu rychlostí 11 Gbps a 1,5 milionu paketů za sekundu.

Zatímco malý ve srovnání s Větší DDoSesOba týmy výzkumníků očekávají nárůst útoků, protože DDoSers začnou vylepšovat své útoky a identifikují více středních boxů, které by mohly být zneužity (akademičtí výzkumníci tato data nezveřejnili, aby zabránili zneužití).

Kevin Bock, hlavní vyšetřovatel za knihou z loňského srpna výzkumný papírDDoSers, řekl, mají spoustu podnětů k reprodukci útoků, které si jeho tým teoreticky představoval.

„Bohužel nás to nepřekvapilo,“ řekl mi, když se dozvěděl o aktivních útocích. Spekulovali jsme, že je jen otázkou času, kdy tyto útoky budou moci být provedeny ve volné přírodě, protože jsou tak snadné a účinné. Snad nejhorší ze všeho je, že útoky jsou nové; V důsledku toho mnoho operátorů ještě nemá obranu, což je pro útočníky lákavější.“

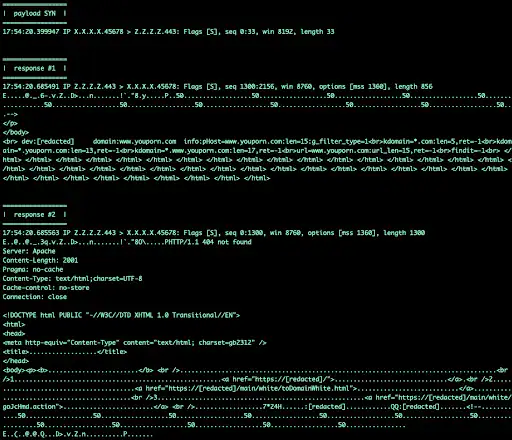

Jeden z prostředních boxů přijal paket SYN s 33 bajtovým užitečným zatížením a odpověděl odezvou 2 156 bajtů.

Akamai

To znamená faktor 65x, ale zesílení má potenciál být mnohem větší s větší prací.

Výzkumníci Akamai napsali:

Objemové útoky TCP dříve vyžadovaly, aby útočník získal přístup k mnoha zařízením a velké šířce pásma, obvykle aréně vyhrazené pro velmi tlustá zařízení s velkou šířkou pásma a možnostmi falšování nebo botnetů. Je tomu tak proto, že dosud nedošlo k žádnému velkému útoku na zesílení TCP; Malé množství amplifikace bylo možné, ale bylo považováno za téměř nevýznamné nebo alespoň nestandardní a neúčinné ve srovnání s alternativami UDP.

Pokud byste chtěli spojit streamování SYN s volumetrickým útokem, museli byste oběti zaplatit poměr šířky pásma 1:1, obvykle ve formě vycpaných paketů SYN. S příchodem amplifikace middle boxu již toto dlouholeté chápání TCP útoků neplatí. Útočník nyní potřebuje alespoň 1/75 (v některých případech) množství šířky pásma z objemového hlediska a díky zvláštnostem některých implementací midboxu útočníci získají zdarma SYN, ACK nebo PSH+ACK.

„Unapologetický analytik. Rozzuřeně skromný kávový evangelista. Hráč. Nelze psát s boxerskými rukavicemi. Student. Podnikatel.“