Malware využívající neopravené zranitelnosti ve 30 pluginech WordPress infikoval stovky, ne-li tisíce webů a podle zprávy zveřejněné minulý týden mohl být aktivně používán roky.

Podle výzkumníků z bezpečnostní firmy Dr.Web malware založený na Linuxu instaluje zadní vrátka, která způsobí, že infikované stránky přesměrují návštěvníky na škodlivé stránky. Řekl. Je také schopen zakázat protokolování událostí, přejít do pohotovostního režimu a sám se vypnout. Instaluje se využitím již opravených zranitelností v pluginech, které majitelé webových stránek používají k přidání funkcí, jako je živý chat nebo hlášení metrik, do hlavního systému správy obsahu WordPress.

„Pokud weby používají zastaralé verze takových doplňků, které postrádají kritické opravy, do cílových webových stránek se vloží škodlivý JavaScript,“ píší weboví výzkumníci. V důsledku toho, když uživatelé kliknou na jakoukoli oblast napadené stránky, jsou přesměrováni na jiné stránky.

Vyhledávání jako Tento Ukazuje, že více než 1 300 webových stránek obsahuje JavaScript, který pohání zadní vrátka. Je možné, že některé z těchto stránek odstranily škodlivý kód od poslední kontroly. Poskytuje však údaj o tom, jak daleko malware dosáhl.

Mezi využívané pluginy patří:

- Plugin pro podporu WP Live Chat

- WordPress – Příspěvky související s Yuzu

- Vlastní plugin vizuální žluté tužky

- easySMTP

- WP Plugin Soulad s GDPR

- Téma příspěvku o kontrole přístupu WordPress (zranitelnost CVE-2016-10972)

- Téma jádro

- Vkládací kód Google

- Plugin pro celkové dary

- Publikování vlastních šablon Lite

- Správce rychlých rezervací WP

- Facebook Live Chat od Zotaboxu

- Blogger WordPress plugin

- WordPress Ultimate FAQ (chyby zabezpečení CVE-2019-17232 a CVE-2019-17233)

- Integrace WP-Matomo (WP-Piwik).

- Zkratky WordPress ND pro Visual Composer

- WP Live Chat

- Stránka a stav údržby již brzy

- hybridní

- Breezy WordPress plugin

- FV Flowplayer je přehrávač videa

- WooCommerce knihy online

- Stránka WordPress již brzy

- Téma OneTone WordPress

- Plugin WordPress Simple Fields

- WordPress Delucks SEO plugin

- Tvůrce průzkumů, anket, formulářů a kvízů od OpinionStage

- Sledování sociálních metrik

- WPeMatico RSS Feed Fetcher

- Plugin pro bohaté recenze

The Dr. Web book vysvětlil, že „pokud bude jedna nebo více zranitelností úspěšně zneužito, bude do cílové stránky vložen škodlivý JavaScript stažený ze vzdáleného serveru“. Injekce se tedy provádí tak, že JavaScript se nejprve spustí při načtení infikované stránky – bez ohledu na původní obsah stránky. V tomto okamžiku, když uživatelé kliknou kamkoli na infikovanou stránku, budou přesměrováni na webové stránky, na které útočníci potřebují, aby uživatelé šli.“

JavaScript obsahuje odkazy na různé škodlivé domény, včetně:

lobby touhy[.]com

Umožňuje párty 3[.]ga

doručovací strategie[.]com

gabriellalovecats[.]com

css[.]DigestCollect[.]com

klonování[.]Fasttracks kolekce[.]com

číslo[.]Sledování statistik[.]com

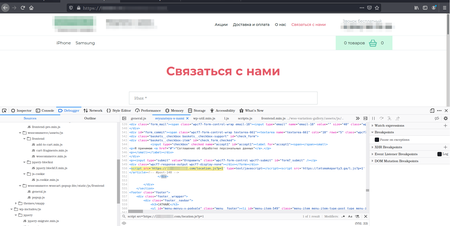

Níže uvedený snímek obrazovky ukazuje, jak se JavaScript objevuje ve zdroji stránky infikovaného webu:

Dr. Web

Vědci našli dvě verze zadních vrátek: Linux. BackDoor. WordPressExploit.1 A Linux. BackDoor. WordPressExploit.2. Uvedli, že malware se mohl používat tři roky.

WordPress pluginy byly vždy oblíbeným způsobem infikování webových stránek. Zatímco zabezpečení hlavní aplikace je poměrně silné, mnoho zásuvných modulů je prošpikováno chybami zabezpečení, které mohou vést k infekci. Zločinci používají infikované stránky k přesměrování návštěvníků na stránky používané k phishingu, reklamním podvodům a distribuci malwaru.

Lidé, kteří provozují weby WordPress, by se měli ujistit, že používají nejnovější verze hlavního softwaru a také všechny pluginy. Měli by upřednostňovat aktualizaci kteréhokoli z výše uvedených pluginů.

„Unapologetický analytik. Rozzuřeně skromný kávový evangelista. Hráč. Nelze psát s boxerskými rukavicemi. Student. Podnikatel.“

You may also like

-

Úniky o krytech Google Pixel 9 Pro s ochrannou lištou fotoaparátu

-

Úniky o velikosti Google Pixel 9 Pro XL ve srovnání s Pixel 8 Pro

-

Cybertruck přichází do Fortnite a Rocket League, protože jsme potrestáni

-

Uniklé srovnání mezi Pixel 9 Pro XL a Pixel 8 Pro [Gallery]

-

Obrovský únik informací o iPhone 17 vám dává 5 možných důvodů, proč přeskočit iPhone 16